Search for "Isa" returned 10425 results

66 min

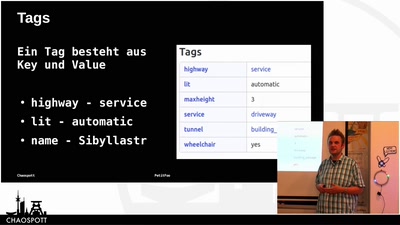

Das ist doch behindert!

Über Barrieren und Freiheit

43 min

Ist es schon signifikant?

Ist es schon wichtig? Wie Sie Ihre Daten quälen können!

37 min

From USA to DE.

A safe place for US hackers

51 min

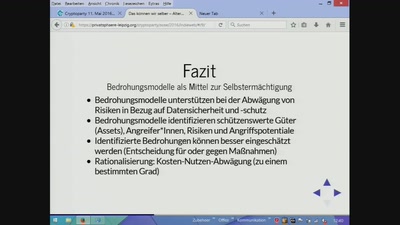

Was ist Digitale Selbstverteidigung?

Begriff - Einordnung - Grenzen

65 min

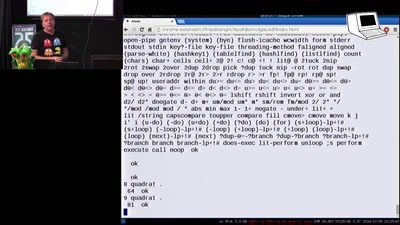

Was ist technisches Wissen?

Philosophische Grundlagen technischer Wissenschaften

60 min

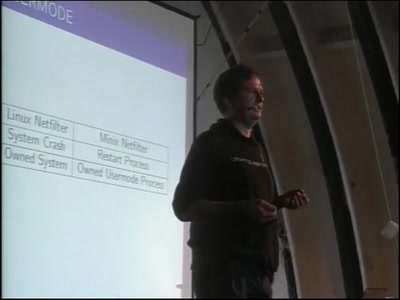

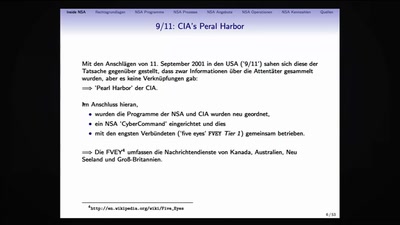

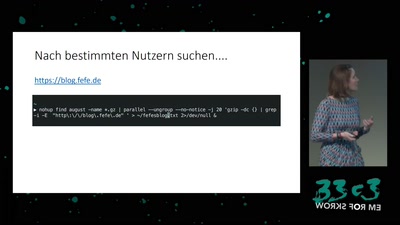

Build your own NSA

How private companies leak your personal data into the…

63 min