Search for "Inc.)" returned 11619 results

58 min

Der Weisheit letzter Schluss?

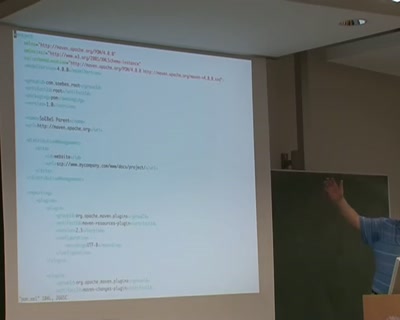

Maven 2 in der Java Entwicklung

48 min

One Token to Rule Them All

Post-Exploitation Fun in Windows Environments

66 min

Hackerspace co-op

Living in a Hackerspace Co-operative

51 min

Misstraue Autoritäten - fördere Dezentralisierung?

Macht und Raum in virtuellen Welten

44 min

Opensource policies for governments

What we learned in the Netherlands

47 min

Hacking health

Electronic Patient Records in The Netherlands

53 min

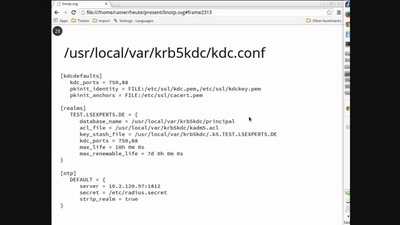

LinOTP und Single Sign On

Zwei-Faktor Authentisierung in der Praxis

119 min

CR217 - Professional Hackers

Ein Einblick in die Security-Industrie

27 min

systemd soft-reboot and surviving it as application

How to leverage systemd soft-reboot in openSUSE

45 min

An introduction to LinuxCNC

How to build or retrofit any CNC machine with a LinuxCNC…

36 min

As I was saying....

Using Kiwi-ng in production (Part 2)

60 min

Was ich immer schon über Photovoltaik, Wärmepumpen und Heimautomation wissen wollte

... aber erst in den letzten zwei Jahren gelernt habe

41 min

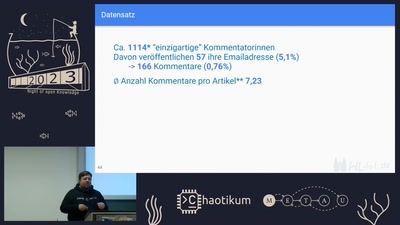

HL-lol 2: "zwar nicht schön, aber ..."

Der nächste Tauchgang in den Sumpf eines lokalen…

36 min

Fragen dekonstruiert!

Wir steigen ein in die Welt der systemischen Fragetechniken

54 min

Tactical Embodiment

Activism and Performance In Hostile Spaces Online

46 min

Indoor Farming

Salat wächst auch in deinem ausgeräumten Kleiderschrank

44 min

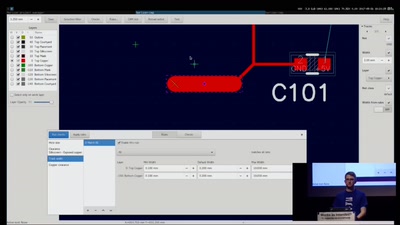

Neues ECAD-Programm horizon

Warum ECAD in Zukunft Spaß machen wird.

46 min

You can -j REJECT but you can not hide: Global scanning of the IPv6 Internet

Finding interesting targets in 128bit of entropy

57 min

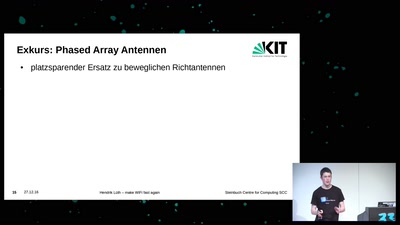

Make Wi-Fi fast again

Eine kleine Einführung in den 802.11ac Standard

27 min

Message generation at the info layer

Basic introduction in coding on unvirtual realities.

53 min

Subverting AJAX

Next generation vulnerabilities in 2.0 Web Applications

44 min