Search for "Miko" returned 531 results

58 min

Funkzellenabfrage: Die alltägliche Rasterfahndung unserer Handydaten

Wie wir alle regelmäßig den Behörden ins Netz gehen und wie…

61 min

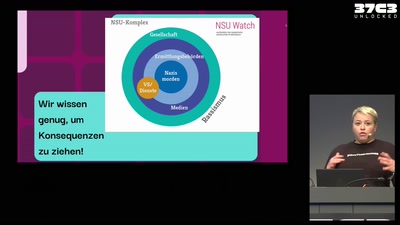

Gemeinsam gegen rechten Terror! Aber wie?

Vortrag und Lesung

61 min

Deploying TLS 1.3: the great, the good and the bad

Improving the encrypted the web, one round-trip at a time

59 min

Top X* usability obstacles

*(will be specified later based on usability test with…

43 min

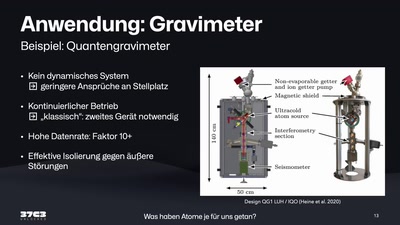

Was haben Atome je für uns getan?

I have lasers. You have atoms.

31 min

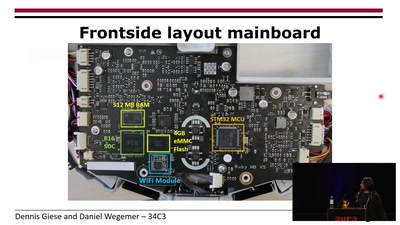

Unleash your smart-home devices: Vacuum Cleaning Robot Hacking

Why is my vacuum as powerful as my smartphone?

61 min

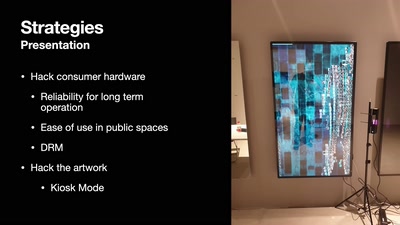

DevOps but for artworks in museums

A look into pipelines ending in museums and not in the cloud

37 min

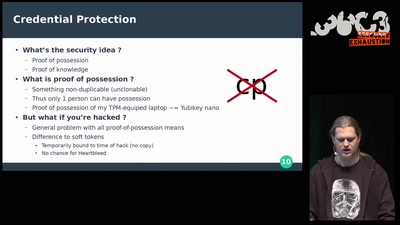

Hacking (with) a TPM

Don't ask what you can do for TPMs, Ask what TPMs can do…

40 min

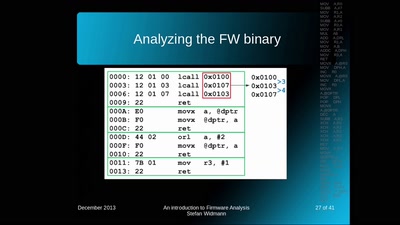

An introduction to Firmware Analysis

Techniques - Tools - Tricks

60 min

Warum in die Ferne schweifen, wenn das Ausland liegt so nah?

Erinnerungen aus dem virtuellen Ausland in Frankfurt,…

32 min

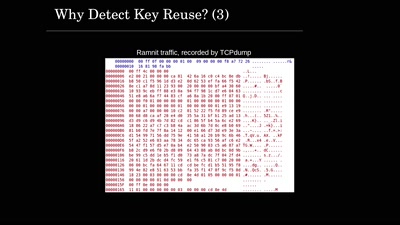

Finding the Weak Crypto Needle in a Byte Haystack

Automatic detection of key-reuse vulnerabilities

60 min

Ich sehe, also bin ich ... Du

Gefahren von Kameras für (biometrische)…

62 min

„Wir beteiligen uns aktiv an den Diskussionen“

Die digitale „Agenda“ der Bundesregierung aus inhaltlicher,…

53 min

Cryptography demystified

An introduction without maths

33 min

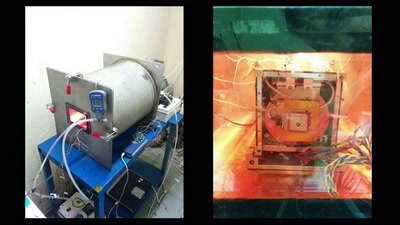

UPSat - the first open source satellite

Going to space the libre way

46 min

SELECT code_execution FROM * USING SQLite;

--Gaining code execution using a malicious SQLite database

60 min

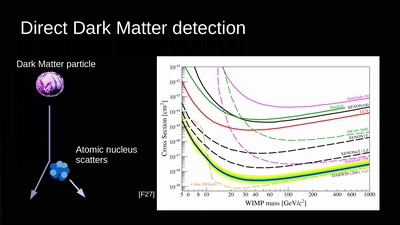

Let's reverse engineer the Universe

exploring the dark

115 min