Search for person "Claus Stephan" returned 58 results

58 min

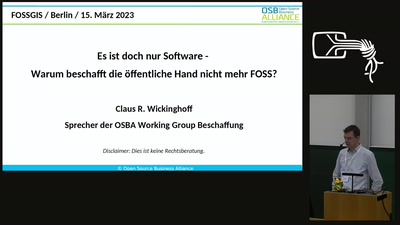

Tear down this wall! Hürden für Open Source in der Verwaltung einreißen

Konkrete Vorschläge, wie der Einsatz von Open Source in…

72 min

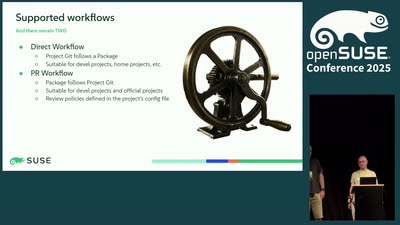

OBS to Git

Getting the SCM out of the OBS

32 min